واکنش مرکز ماهر به حملات سایبری به شرکت راه آهن و وزارت راه و شهرسازی

در پس وقوع حملات سایبری به برخی سامانههای کشور از جمله سامانههای شرکت راه آهن و ستاد وزارت راه و شهرسازی به دلیل ضعف لایههای امنیتی، حال مرکز ماهر به این اتفاقات واکنش نشان داده است. ابتدا هک سامانههای شرکت راه آهن باعث شد تا این شرکت به ناچار گراف (مدیریت سیر و حرکت) قطارهای باری و مسافری را از حالت سیستمی به دستی تغییر دهد. یک روز پس از آن نیز وبسایت رسمی وزارت راه و شهرسازی دچار اختلال و پیامی روی آن درج شد که از هک شدن این وبسایت حکایت داشت. این وبسایت ساعاتی بعد از دسترس هم خارج شد و وزارت راه و شهرسازی در اطلاعیهای اعلام کرد که موضوع بروز اختلال سایبری در سیستمهای کامپیوتری ستاد وزارت راه و سایتهای زیر پورتال آن، در دست بررسی است.

حال پس از گذشت دو روز از این رخدادها، شب گذشته مرکز ماهر در اطلاعیهای نسبت به کنترل دسترسی به سرویس HP-INTEGERATED LIGHTS OUT و پیکربندی نادرست آن هشدار داده است.

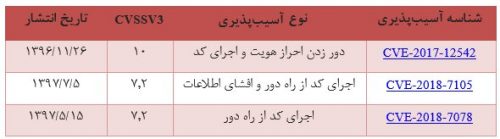

در این اطلاعیه آمده است: بررسی سه آسیبپذیری out HP-Integerated lights با شناسههای CVE-۲۰۱۷-۱۲۵۴۲، CVE-۲۰۱۸-۷۱۰۵ ،CVE-۲۰۱۸-۷۰۷۸ در سطح کشور نشان میدهد، برخی از شبکههای کشور در برابر این ضعفها به درستی محافظت نشدهاند.

بر اساس اعلام مرکز ماهر، پیکربندی نادرست، عدم بهروزرسانی به موقع و عدم اعمال سیاستهای صحیح امنیتی در هنگام استفاده از HP Integrated Lights-Out از دلایل اصلی این ضعف در شبکههای رایانهای کشور است.

جدول زیر مشخصات این سه آسیبپذیری را نمایش میدهد.

روز شنبه نیز وزیر ارتباطات در پستی در شبکههای اجتماعی از تحرک جدید مهاجمان سایبری در حمله به درگاه مدیریتی سرورهای HP با سوءاستفاده از نقص iLo خبر داد و تاکید کرد که مجدداً هشدار اردیبهشت ۹۷ در مورد حملات باجافزاری با سوءاستفاده از درگاه مدیریتی iLo سرورهای HP را یادآوری میکنیم.

اردیبهشت سال ۹۷ نیز انتشار باجافزار با سوءاستفاده از درگاه مدیریتی iLO سرورهای شرکت HP خبرساز شده بود.

سرویس iLo یک درگاه مستقل فیزیکی برای استفاده مدیریتی و نظارتی سرورهای شرکت HP از سوی مدیران شبکه است . این سرویس حتی در صورت خاموش بودن سرورها به مهاجم قابلیت راه اندازی مجدد و دسترسی غیر مجاز را میدهد.

توصیههای مرکز ماهر به کاربران

– اگر دسترسی به این سرویس از طریق اینترنت ضروری نیست، دسترسی به آن را محدود به شبکه داخلی خود کنند.

– با بهروزرسانی محصولات خود مطمئن شوند که تحت تأثیر این سه آسیبپذیری قرار ندارند.

– با توجه به امکان نفوذ به این سرویس توسط گرههای آلوده شده شبکه داخلی، سیاستهای امنیتی سخت گیرانهای از جمله vlanبندی مجزا برای دسترسی به این سرویس از طریق شبکه داخلی اکیداً توصیه میشود.

– با تنظیم تجهیزات امنیتی و رویدادنگاری حساسیت ویژه نسبت به تلاش برای دسترسی به پورتهای ILO یا SSH سرورها در نظر گرفته شود.

جزئیات بیشتر در سایت مرکز ماهر قرار دارد.